...

CSR作成時は既存の鍵ペアは使わずに、必ず新たにCSR作成用に生成した鍵ペアを利用してください。更新時も同様に、鍵ペアおよびCSRを新たに作成してください。鍵ペアの鍵長は2048bitにしてください。

重要: PKCS#12形式でコード署名用証明書を取得している場合は、1-3.署名より署名を行ってください。

| アンカー |

|---|

| _Toc413847343 |

|---|

| _Toc413847343 |

|---|

|

| アンカー |

|---|

| _Toc505846932 |

|---|

| _Toc505846932 |

|---|

|

1-2. JKS (Javaキーストア) ファイルの作成

...

| アンカー |

|---|

| _Toc413847345 |

|---|

| _Toc413847345 |

|---|

|

| アンカー |

|---|

| _Toc505846934 |

|---|

| _Toc505846934 |

|---|

|

1-2-2. PKCS#12ファイルの作成

...

PKCS#12ファイルの作成 |

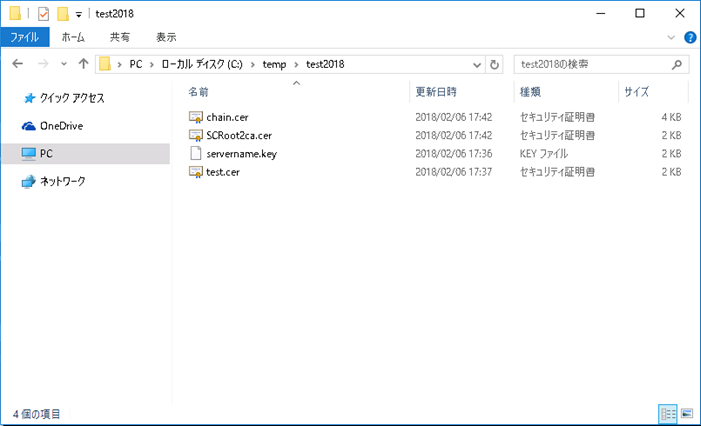

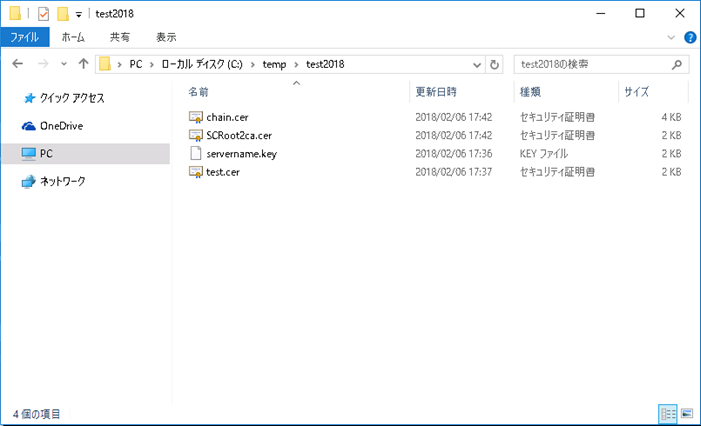

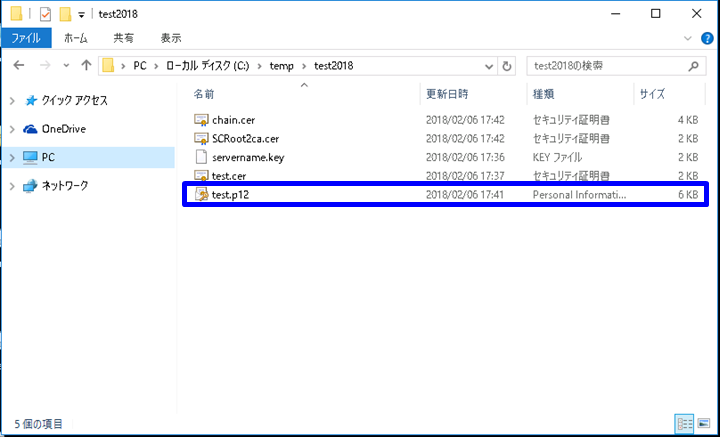

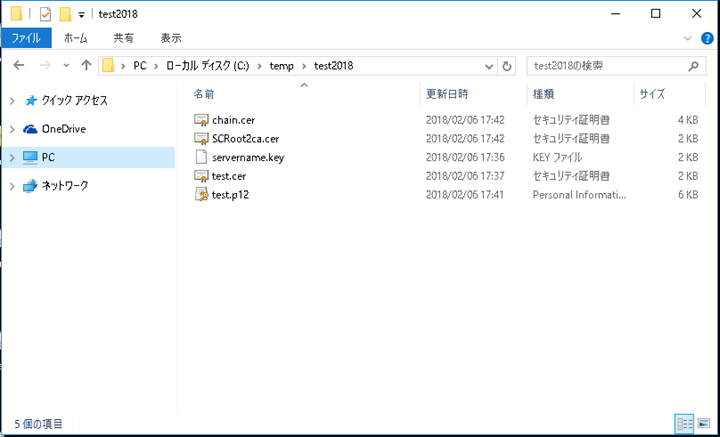

- 任意のフォルダ(ここではC:\temp\test2018とします)にて以下の3つのファイルを用意してください。

- 項目「2-3-1 鍵ペアの生成」にて生成した鍵ペアのファイル(servername.key)

- 項目「2-4.証明書の申請から取得まで」にて取得したコード署名用証明書(ここではtest.cerとします)

- 項目「1-2-1事前準備」にて用意した「ルートCA証明書」と 「中間CA証明書」を連結させたファイル(ここではchain.cerとします)

- 項目「1-2-1事前準備」にて用意した「ルートCA証明書」ファイル(RootCA.cer)

CAfile に指定する証明書をDER形式からPEM形式に変換します。 ・Security Communication RootCA2の場合

openssl x509 -inform der -in SCRoot2ca.cer -outform pem -out SCRoot2ca.cer

・中間CA証明書SHA-256の場合

openssl x509 -inform der -in nii-odcacssha2.cer -outform pem -out nii-odcacssha2.cer |

コマンドプロンプト上にて上記で取得した「ルートCA証明書」と「中間CA証明書」を下記のコマンドにより、

連結させてください。中間CA証明書の下部にルートCA証明書が併記されるファイルとなります。 | > type (中間CA証明書のパス) (ルートCA証明書のパス) > (出力するファイル名) |

連結したファイルがPEM形式になっていることを確認してください。

例)PEM形式の証明書 -----BEGIN CERTIFICATE----- MIIEcTCCA1mgAwIBAgIIasWHLdnQB2owDQYJKoZIhvcNAQELBQAwbzELMAkGA1UE BhMCSlAxFDASBgNVBAcMC0FjYWRlbWUtb3BzMSowKAYDVQQKDCFOYXRpb25hbCBJ bnN0aXR1dGUgb2YgSW5mb3JtYXRpY3MxHjAcBgNVBAMMFU5JSSBPcGVyYXRpbmcg Q0EgLSBHMjAeFw0xNTAzMTIwMTA4MDJaFw0xNzA0MTEwMTA4MDJaMHAxCzAJBgNV (中略) LmeW0e/xkkxwdmKv5y5txLlFcp53AZl/vjn3BHp42PFkkTISEmAUiCtQ2A25QDRR RG33laC8E8Tl/SnOA8h95XQtGWm47PrIjXyYtIe0rFousbpIoW8MZw4gDXVQ3485 XEftqwwIMcLNxttJ6i6f9XVyPMRhHy9rdDPseHiXayxcBxJMuw== -----END CERTIFICATE----- |

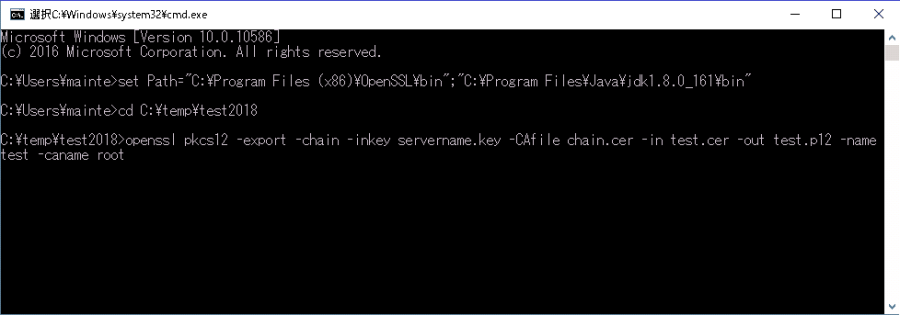

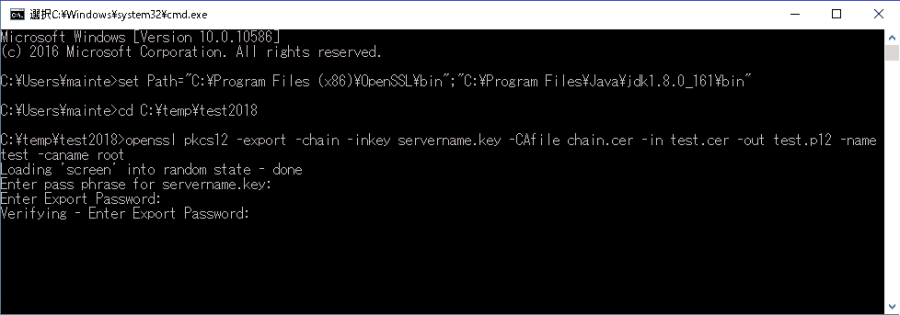

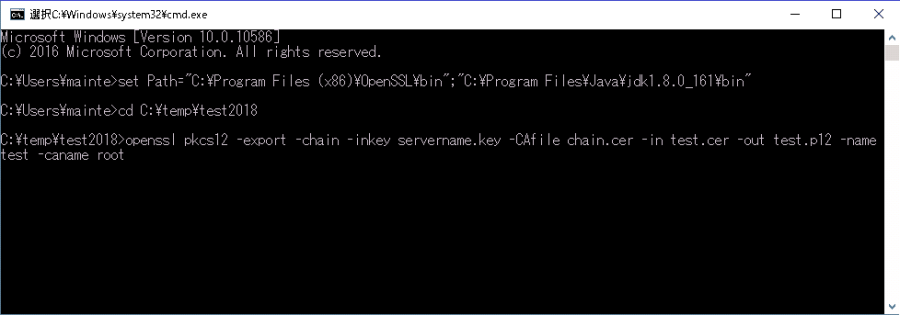

コマンドプロンプトを開き、ファイルのある任意のフォルダ(ここではC:\temp\test2015)へ移動します。 > set Path=(OpenSSLインストールディレクトリ)\bin

※OpenSSLインストールディレクトリをプログラムを探すディレクトリに指定します

> cd (作業ディレクトリ) ←作業ディレクトリ |

移動後、下記のコマンドを入力しPKCS#12ファイルを生成してください。 > openssl pkcs12 -export -chain -inkey (鍵ペアのファイル名) -CAfile (ルートCA証明書と中間CA証明書を連結させたファイル) -in (コード署名用の証明書ファイル名) -out (PKCS#12形式で出力するファイル名) –name (コード署名用証明書のエイリアス名) –caname (ルートCA証明書と中間CA証明書

のエイリアス名) |

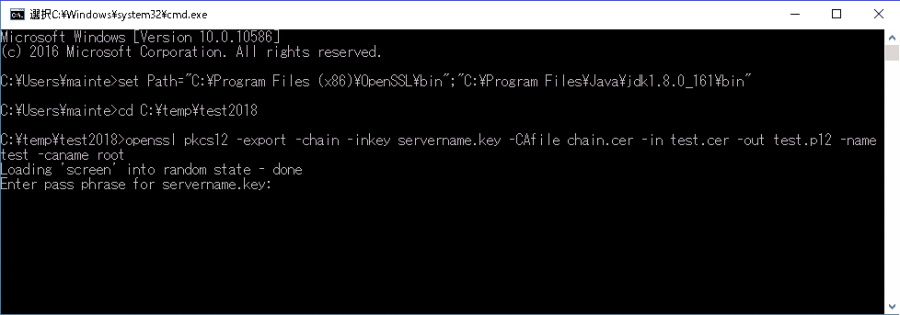

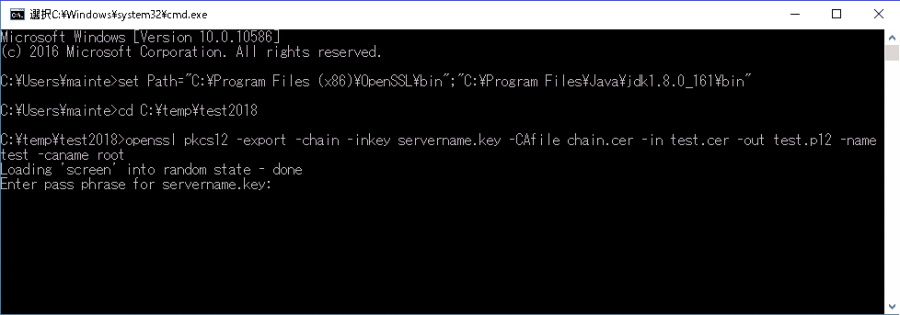

- 「Enter pass phrase for (鍵ペアファイル)」と表示されますので、鍵ペアファイルにアクセスさせるための、パスフレーズを入力してください。

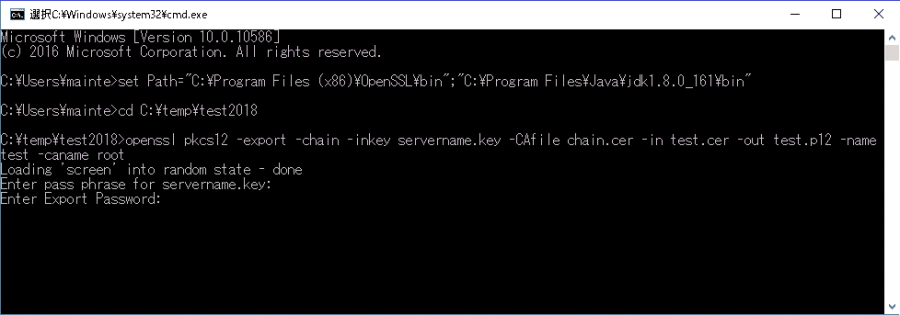

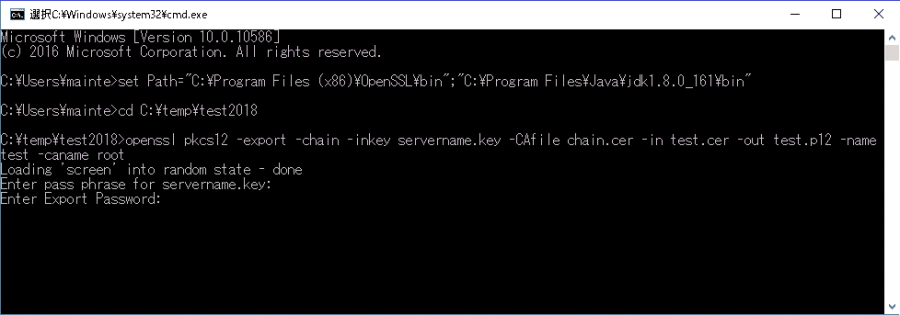

- 「Enter Export Password:」と表示されますので、PKCS#12形式のファイルを保護するためのアクセスPINとして任意の文字列を入力してください。

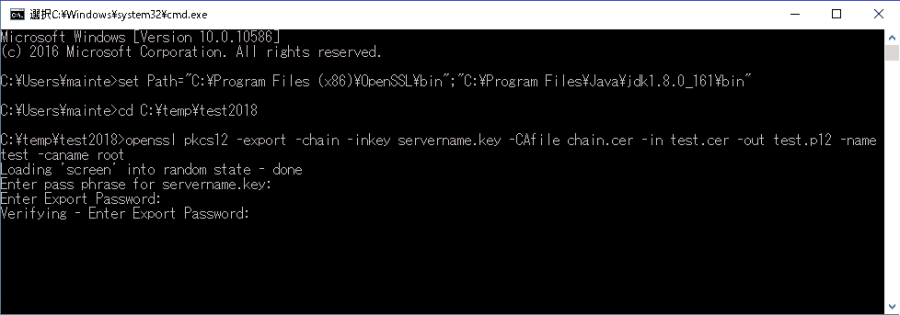

- 「Verifying - Enter Export Password:」と表示されますので、確認のため、同じアクセスPINを再入力してください。

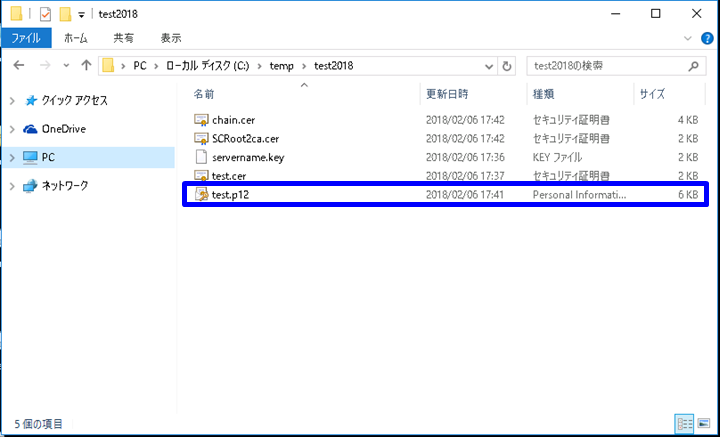

- OpenSSLのコマンドが終了しますので、 PKCS#12ファイルが作業ディレクトリに生成されていることを確認してください。

|

...

| アンカー |

|---|

| _Toc413847346 |

|---|

| _Toc413847346 |

|---|

|

| アンカー |

|---|

| _Toc505846935 |

|---|

| _Toc505846935 |

|---|

|

1-2-3. JKS (Javaキーストア) ファイルの作成

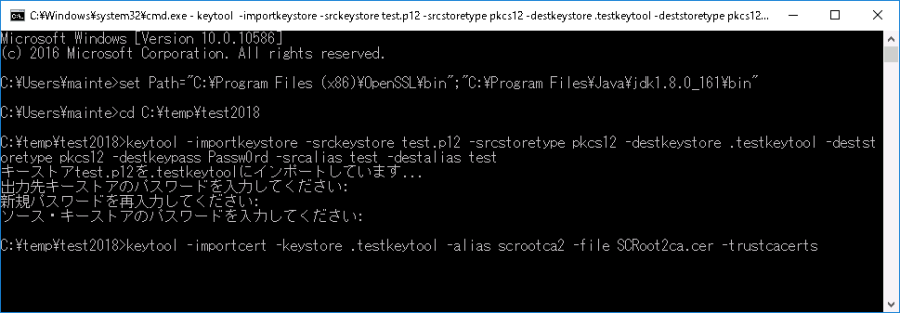

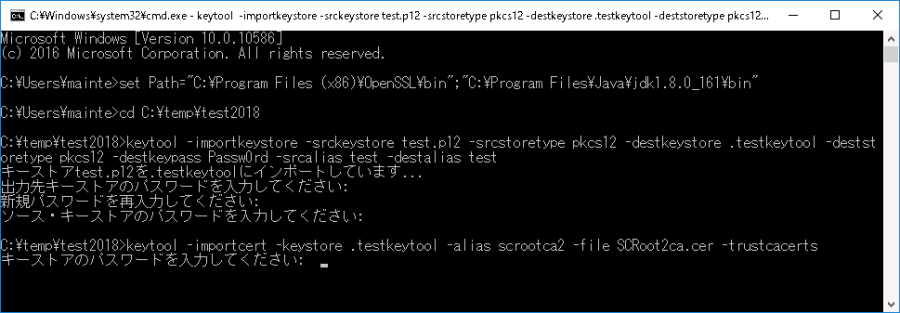

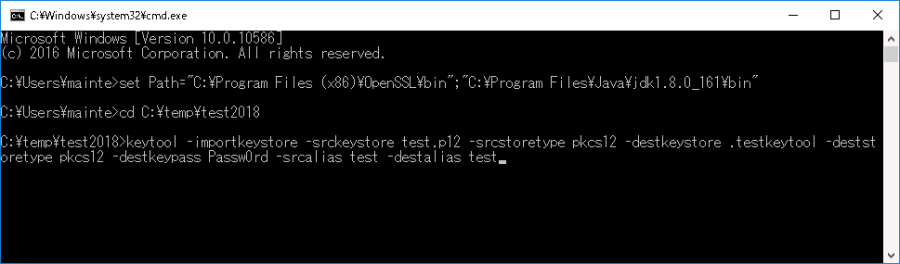

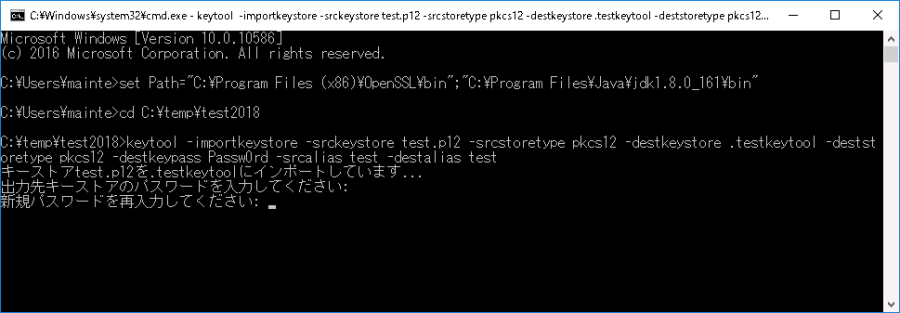

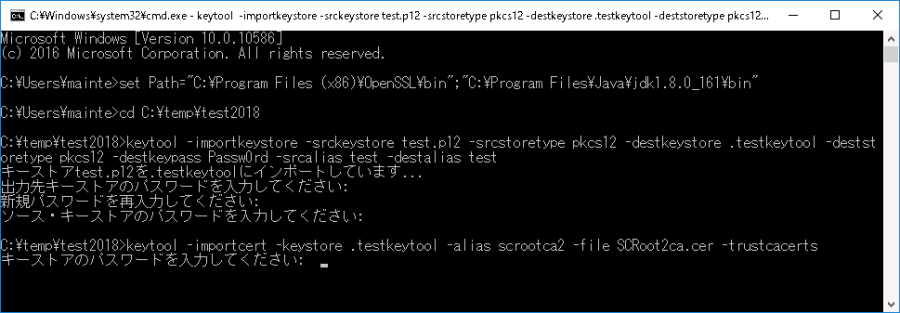

本項目ではWindowsOS上で任意のフォルダにJKS (Javaキーストア) ファイルを作成する方法を記述します。以下は、例としてWindows10上での作成方法を記載します。

JKS(Javaキーストア)の作成 |

- 任意のフォルダ(ここではC:\temp\test2015とします)にて以下のファイルを用意してください。

項目「1-2-2 PKCS#12ファイルの作成」にて作成したPKCS#12ファイル(test.p12)

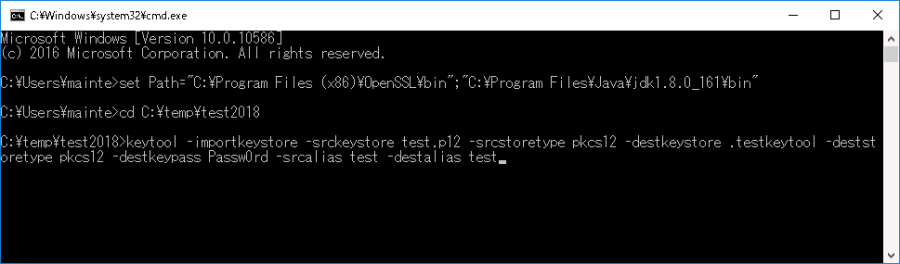

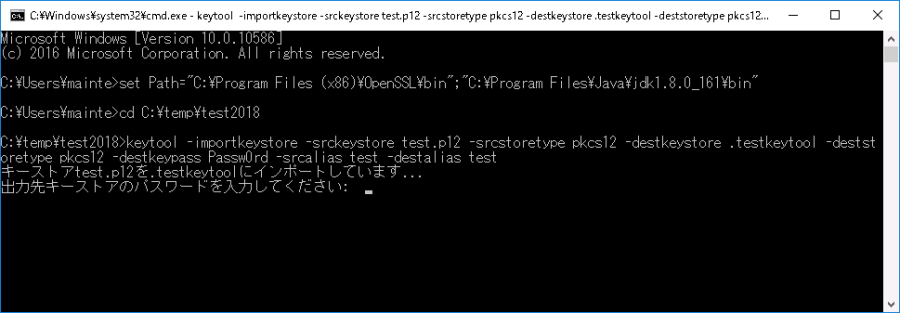

コマンドプロンプトを開き、ファイルのある任意のフォルダ(ここではC:\temp\test2015)へ移動します。 > set Path=(JDKインストールディレクトリ)\bin

※JDKインストールディレクトリをプログラムを探すディレクトリに指定します

> cd (作業ディレクトリ) ←作業ディレクトリ |

移動後、下記のコマンドを入力しJKS (Javaキーストア) ファイルを作成してください。 | > keytool -importkeystore -srckeystore (PKCS#12ファイル名) -destkeystore (作成したいキーストアファイル名)-srcstoretype pkcs12 -deststoretype pkcs12 -destkeypass "(キーストアに設定したいパスワード)" -srcalias "( PKCS#12ファイルで利用されているエイリアス名)" -destalias "(登録したいエイリアス名)" |

※ PKCS#12ファイルで利用されているエイリアス名(別名)は以下コマンドで参照下さい。 | keytool –v –list –keystore (PKCS#12ファイル名) |

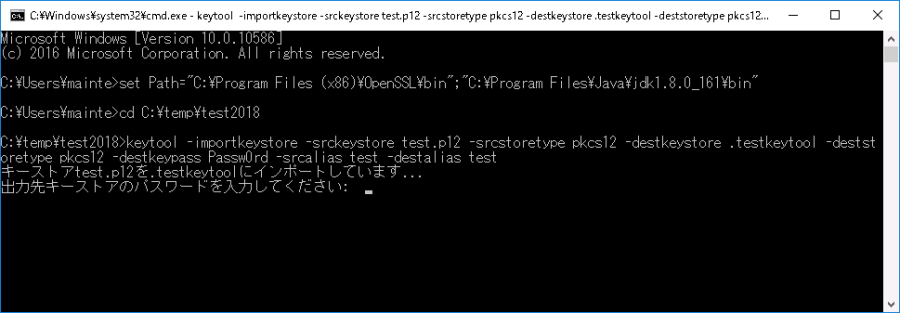

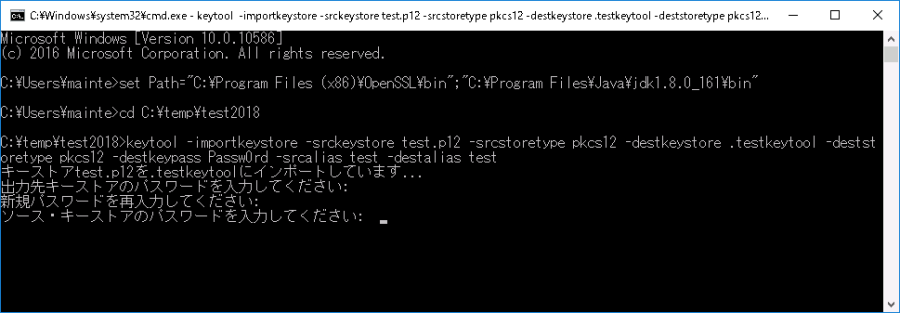

- 「出力先キーストアのパスワードを入力してください:」と表示されますので、JKS (Javaキーストア) ファイルを保護するためのパスワードとして任意の文字列を入力してください。

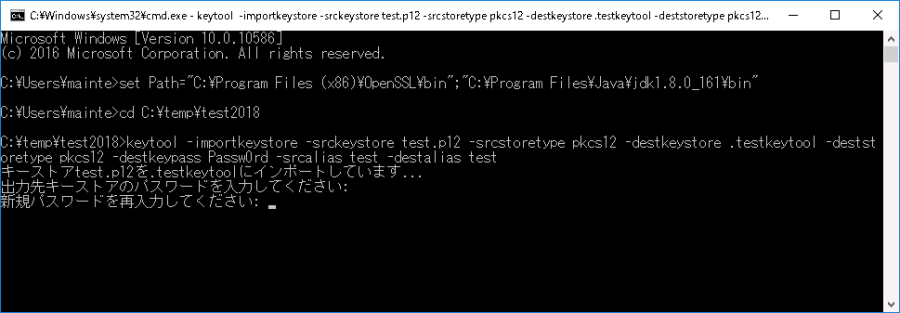

- 「新規パスワードを再入力してください:」と表示されますので、確認のため、同じパスワードを再入力してください。

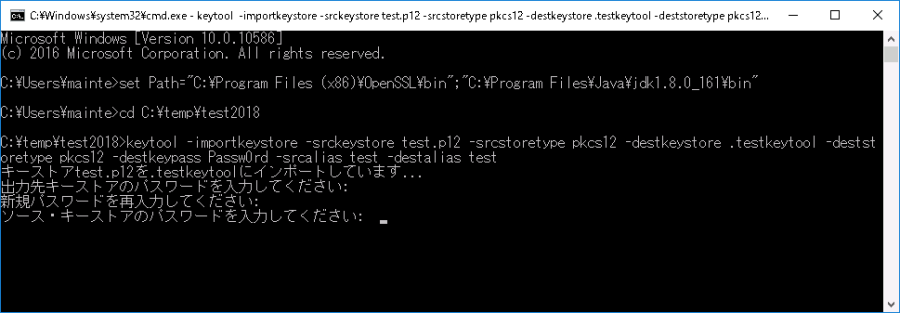

- 「出力先キーストアのパスワードを入力してください」と表示されますので、PKCS#12ファイルのアクセスPINを入力してください。

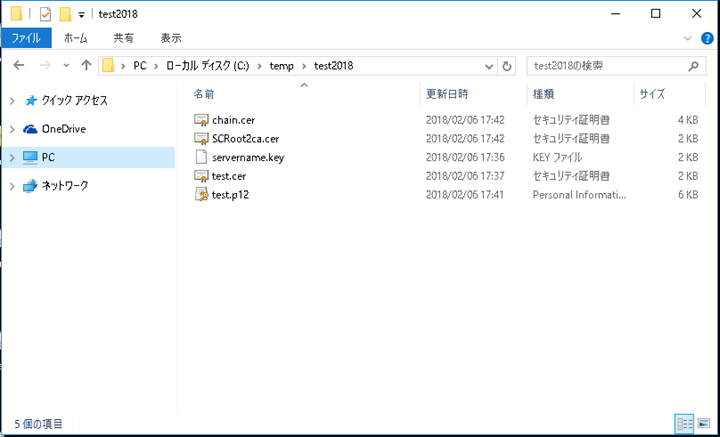

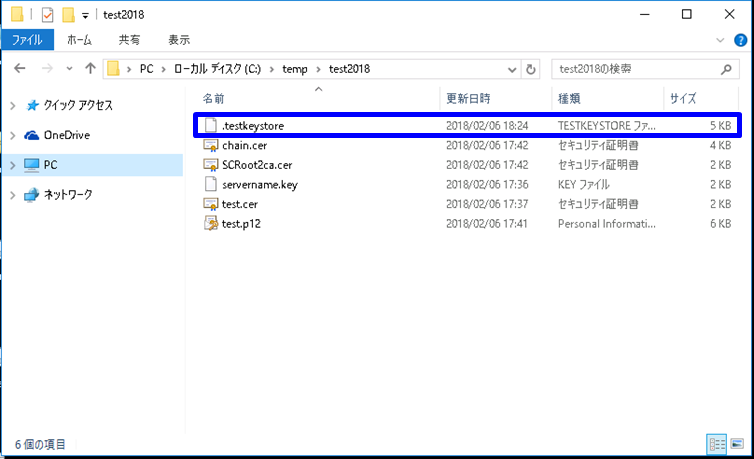

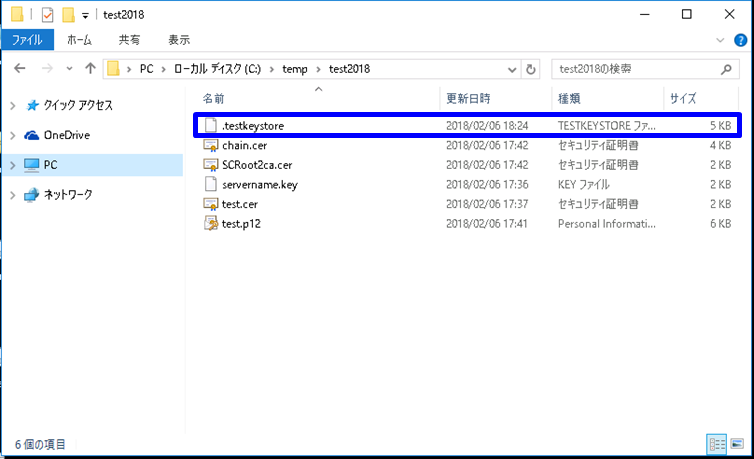

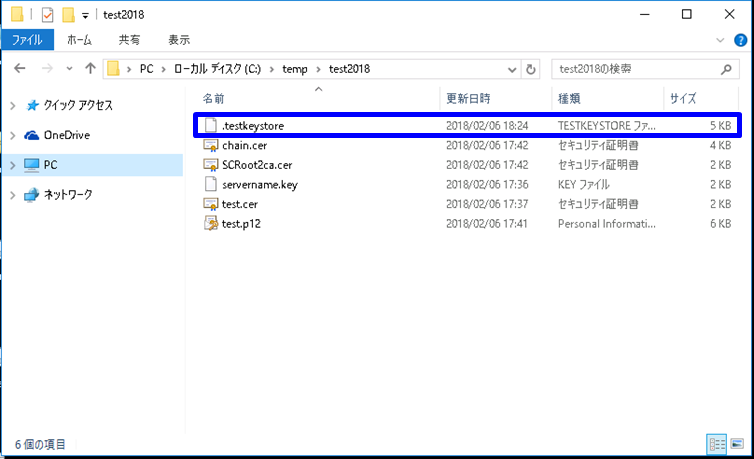

- keytoolのコマンドが終了しますので、 JKS (Javaキーストア) ファイルが作業ディレクトリに作成されていることを確認してください。

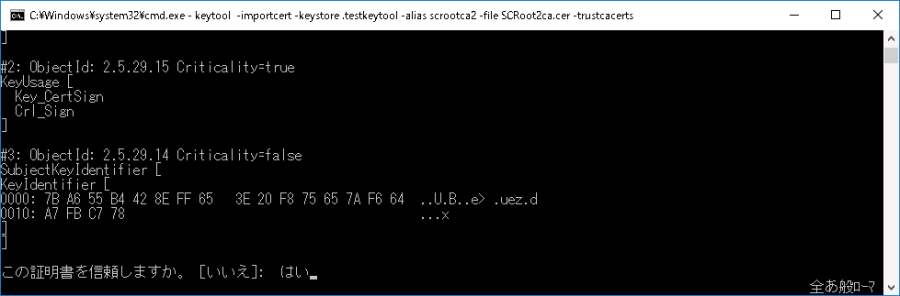

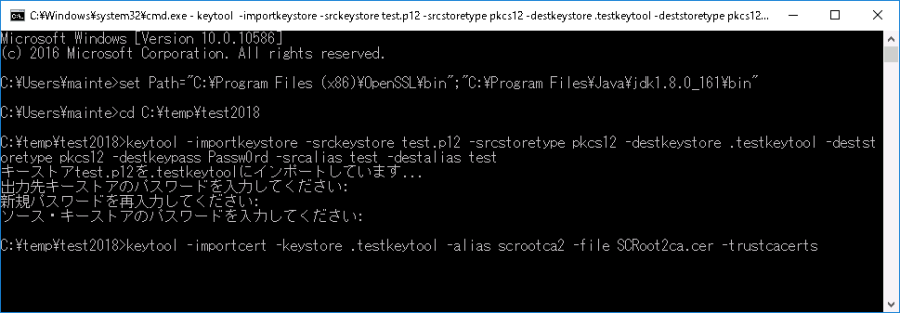

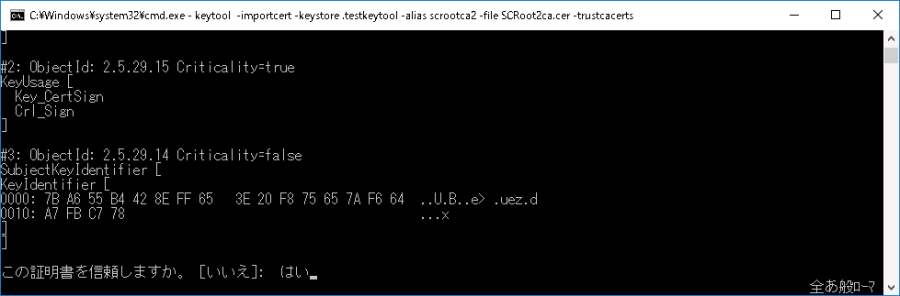

署名検証時に必要となるため下記のコマンドを入力しJKS (Javaキーストア) ファイルに「ルートCA証明書」をインポートしてください。 | > keytool -importcert -keystore (キーストアファイル名) -alias (設定したいルートCA証明書のエイリアス名) -file (ルートCA証明書のファイル名) -trustcacerts |

- 「キーストアのパスワードを入力してください:」と表示されますので、JKS (Javaキーストア) ファイルを保護するパスワードを入力してください。

- 「この証明書を信頼しますか。 [いいえ]:」と表示されますので、「はい」と日本語入力で入力してください。

- keytoolのコマンドが終了しますので、 JKS (Javaキーストア) ファイルが更新されていることを確認してください。

|

| アンカー |

|---|

| _Ref412820353 |

|---|

| _Ref412820353 |

|---|

|

| アンカー |

|---|

| _Toc413847347 |

|---|

| _Toc413847347 |

|---|

|

| アンカー |

|---|

| _Toc505846936 |

|---|

| _Toc505846936 |

|---|

|

1-3.署名

...

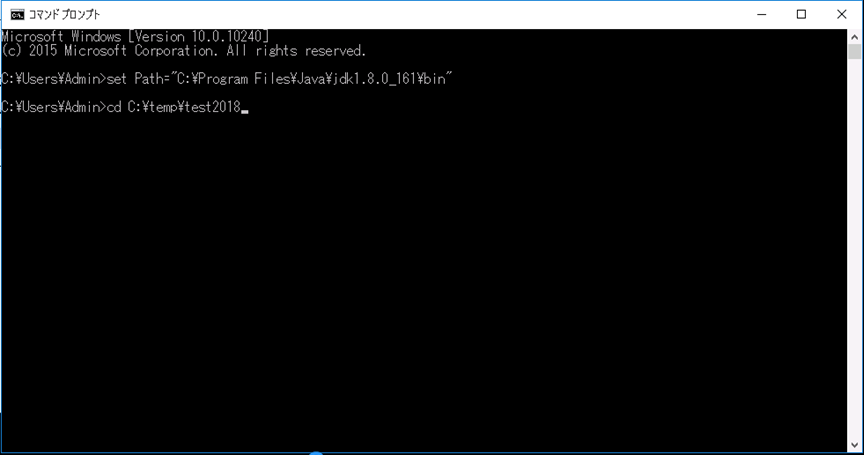

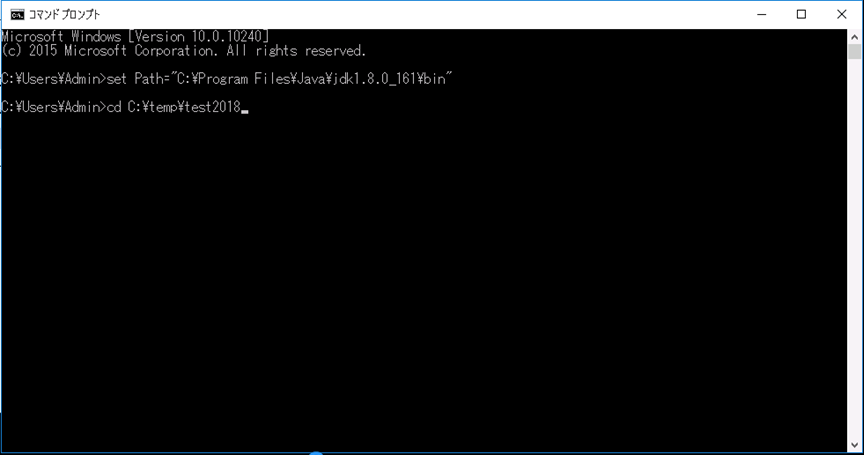

本章では、デジタル署名したAndroid用(.apk形式)のファイルのコード署名確認作業について記述します。

署名確認作業 |

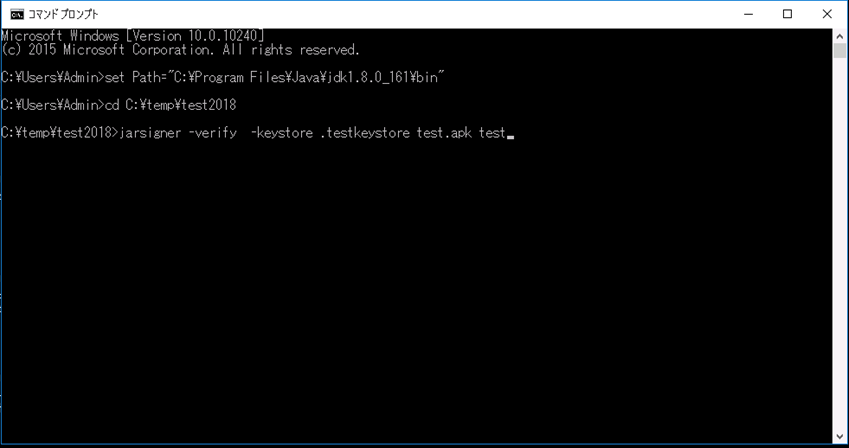

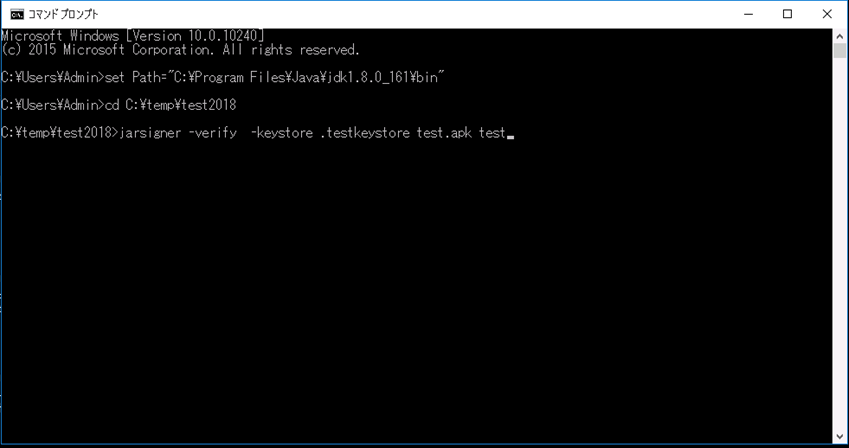

コマンドプロンプトを実行し、署名対象ファイルのあるフォルダへ移動します。 > set Path=(JDKインストールディレクトリ)\bin

※JDKインストールディレクトリをプログラムを探すディレクトリに指定します

> cd (作業ディレクトリ) ←作業ディレクトリ |

下記のコマンドにて署名検証を実施してください。 | > jarsigner -verify -keystore (キーストアファイル名) (検証したAndroid用(.apk形式)のファイル名) (コード署名用証明書のエイリアス名) |

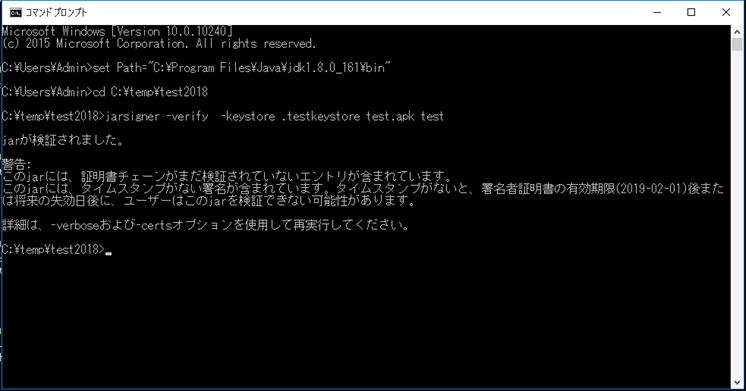

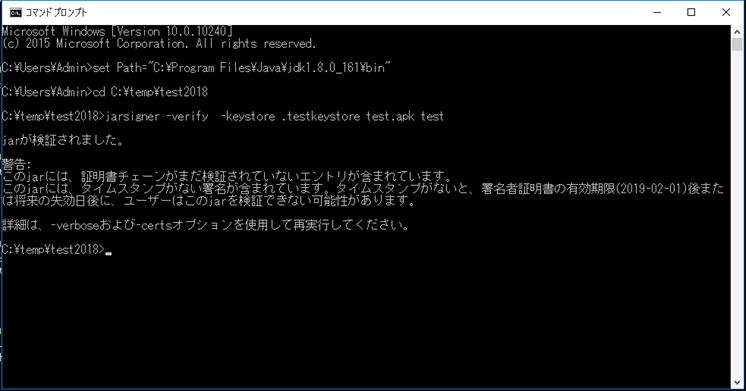

- 「jarが検証されました。」と表示されることを確認します。

※以下警告はタイムスタンプが付与されていないため、表示されているものです。

署名状況には問題ありません。警告内の署名書証明書の有効期限は証明書、証明書毎に異なります。

警告:

このjarには、タイムスタンプがない署名が含まれています。タイムスタンプがないと、署名者証明書の

有効期限(20YY-MM-DD)後または将来の失効日後に、ユーザーはこのjarを検証できない可能性が

あります。

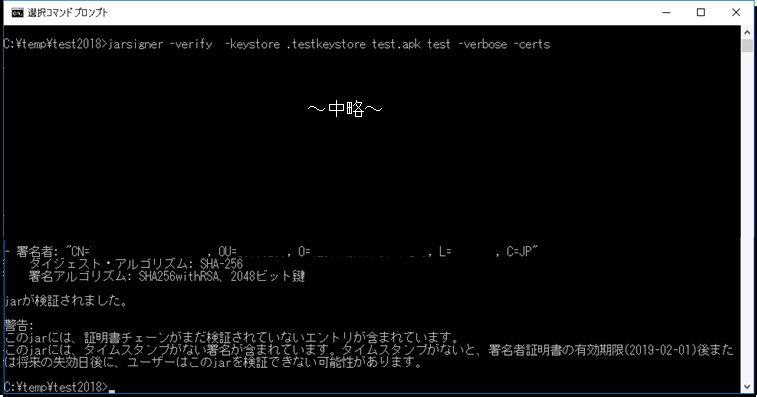

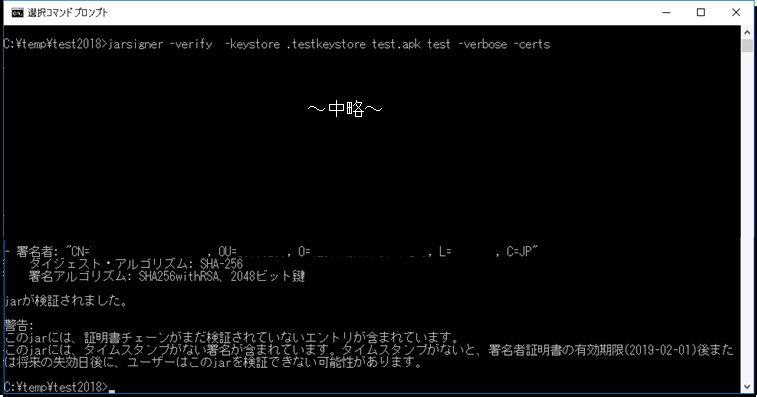

※2.のコマンド[-verbose -certs]を追加することで、署名者を表示することが可能です。

|

...